КОНТРОЛЬ ДОСТУПА

ОГРАНИЧЕНИЕ ДОСТУПА КАК ЭЛЕМЕНТ ЗАЩИТЫ

Контроль доступа на современном предприятии является неотъемлемой частью комплексной системы безопасности. Разграничение на локальные отделы уже само по себе вызывает необходимость определять уровни доступа сотрудников и гостей. Современные программно-аппаратные решения полностью автоматизируют процесс контроля доступа, при этом оставляя возможность принятия окончательного решения за оператором.

Первым и базовым элементом системы контроля доступа можно назвать непосредственный носитель кодированной информации. Носители могут быть выполнены в виде пластиковой карты с модулем, ключа-таблетки, метки или браслета. Отдельной строкой необходимо выделить использование биометрических данных, а именно: лицо (система распознавания лиц), сетчатка глаза, отпечаток пальца, голос. На практике чаще применяется распознавание по лицу и отпечатку.

Следующим прибором является физическое устройство - считыватель, ридер (от англ. reader). Его задача заключается в получении информации с карты или метки и её передача далее по сети до устройства, которое принимает решение о допуске или об отказе. Внешний вид считывателя может отличаться в зависимости от носителя кода, который используется для входа.

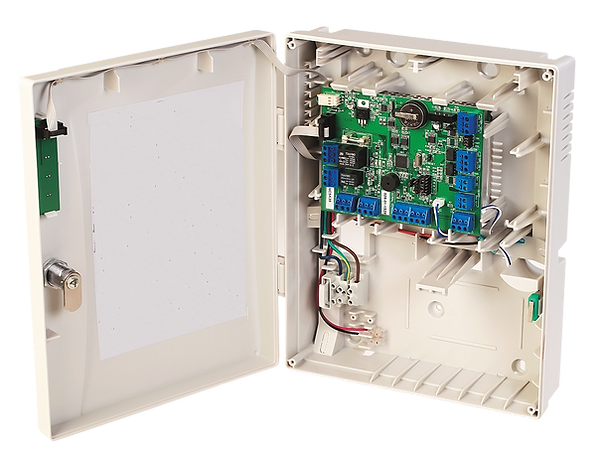

В автономных системах в качестве устройства, принимающего решение на доступ или отказ в таковом, выступает контроллер. Именно он обрабатывает поступающую со считывателя информацию, полученную с карты, ключа или метки, сверяет данные с базой и отправляет сигнал на разблокирование замка. В качестве замка может использоваться блокирующее устройство, например, турникет или электромагнитный замок, установленный на двери. В том случае, если данные не совпадают, либо выставлен запрет на доступ, индикатор считывателя сообщает об отказе.

Современные системы контроля и управления доступом помимо периферийного оборудования оснащаются серверной частью. В качестве сервера выступает мощный компьютер, на котором устанавливается программное обеспечение, позволяющее полностью настроить систему, создав необходимую конфигурацию. Как правило, такие системы используют сетевые технологии для передачи событий с контрольных панелей и, при наличии соединения с сервером, решение на предоставление доступа принимает именно он. В том случае, если связи с сервером нет, контрольная панель работает в автономном режиме, осуществляя поиск идентификатора в своей базе и предоставляя доступ при совпадении (или отказывая). После восстановления соединения с сервером, все накопленные события передаются в центральную базу данных.

НАША КОМПАНИЯ

ПРОЕКТИРУЕТ

УСТАНАВЛИВАЕТ

ОБСЛУЖИВАЕТ

СИСТЕМЫ КОНТРОЛЯ ДОСТУПА ЛЮБОГО МАСШТАБА